En los últimos días se han recibido decenas de reportes de usuarios que dicen estar recibiendo correos extorsivos (sextorsion) sobre el supuesto «pirateo» de su computadora y la consecuente exposición de archivos privados sensibles, como fotos y videos. El correo habla de la instalación de un RAT (Remoto Access Trojan) que permitiría al delincuente espiar las acciones y archivos del usuario afectado. Por supuesto todo es mentira pero, como se verá, los usuarios pueden dudar de la veracidad del correo e incluso llegar a pagar.

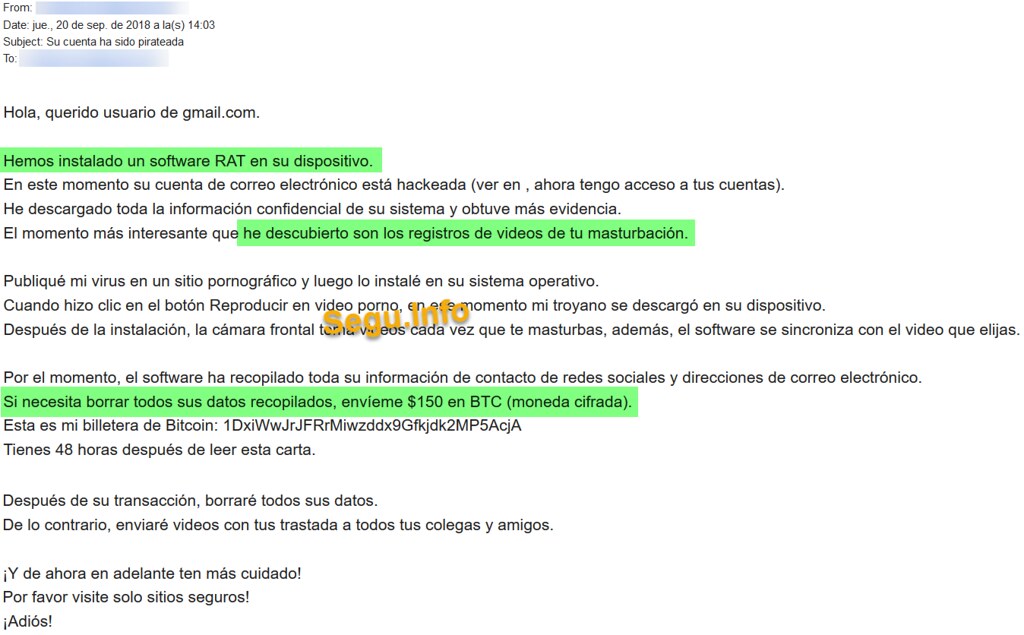

Los mensajes recibidos son similares al siguiente:

Hola, querido usuario de :

Hemos instalado un software RAT en su dispositivo.

En este momento su cuenta de correo electrónico está hackeada (ver en , ahora tengo acceso a tus cuentas).

He descargado toda la información confidencial de su sistema y obtuve más evidencia.

El momento más interesante que he descubierto son los registros de videos de tu masturbación.

Publiqué mi virus en un sitio pornográfico y luego lo instalé en su sistema operativo.

Cuando hizo clic en el botón Reproducir en video porno, en ese momento mi troyano se descargó en su dispositivo.

Después de la instalación, la cámara frontal toma videos cada vez que te masturbas, además, el software se sincroniza con el video que elijas.

Por el momento, el software ha recopilado toda su información de contacto de redes sociales y direcciones de correo electrónico.

Si necesita borrar todos sus datos recopilados, envíeme $150 en BTC (moneda cifrada).

Esta es mi billetera de Bitcoin: 1DxiWwJrJFRrMiwzddx9Gfkjdk2MP5AcjA

Tienes 48 horas después de leer esta carta.

Después de su transacción, borraré todos sus datos.

De lo contrario, enviaré videos con tus trastada a todos tus colegas y amigos.

¡Y de ahora en adelante ten más cuidado!

Por favor visite solo sitios seguros!

¡Adiós!

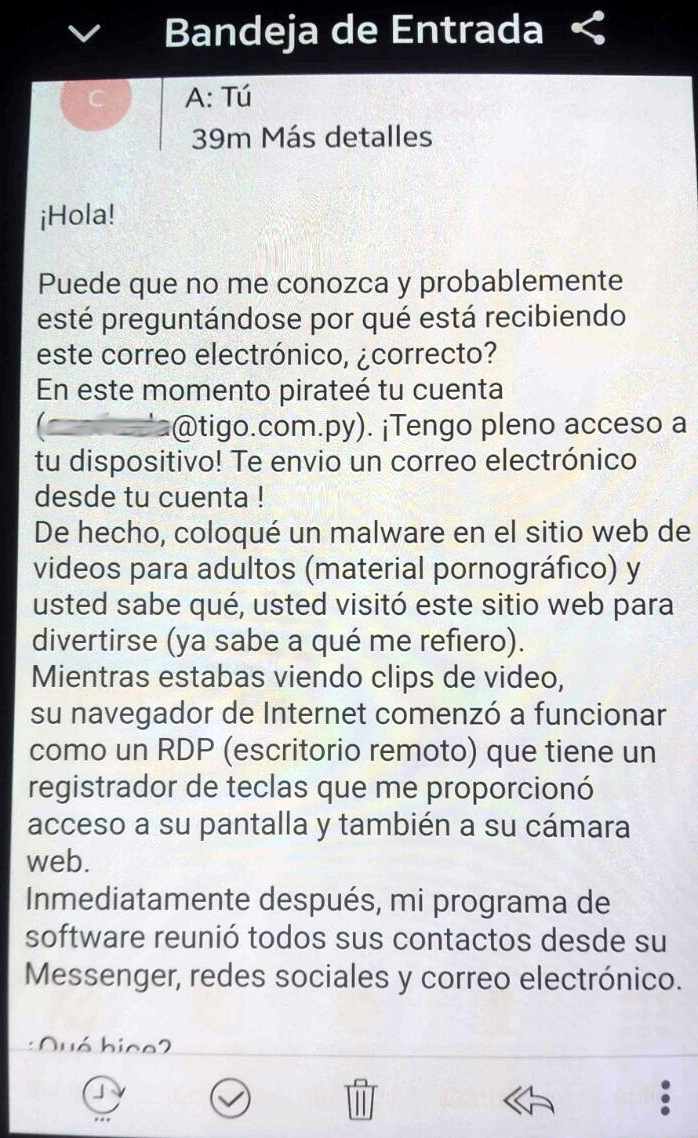

Estos correos son similares a los propagados hace un par de meses con mensajes «sextorsivos» que amenazaban con difundir la contraseña del usuario. Al igual que en aquella oportunidad, los correos son genéricos, enviados de forma aleatoria a millones de usuarios y con el claro objetivo de asustar a la persona que lo reciba.

Bajo ninguna circunstancia se debe responder y mucho menos pagar.

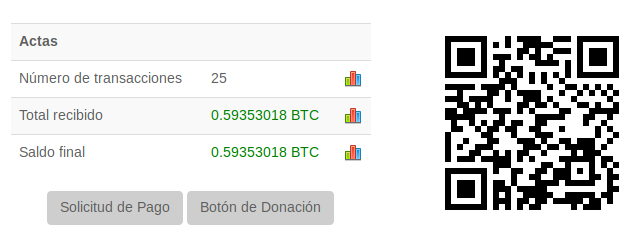

Al momento, al menos 58 víctimas han pagado al delincuente, quien hasta el momento ha recaudado al menos 1,26 BTC = U$S 8300, simplemente haciendo creer a los usuarios que ha invadido su privacidad y que tiene algo para revelar.

Ejemplo de billetera Bitcoin del criminal

Bloqueo de los correos

Realizar el bloqueo de esta campaña es difícil ya que los correos provienen desde «direcciones aleatorias», desde cuentas falsas de Gmail, Yahoo u otros. En el nombre del remitente el delincuente utiliza el mismo nombre de la víctima, para que parezca más creíble.

Pero además, en algunos casos, los delincuentes utilizan servidores de servicios SMTP mal configurados y mediante la técnica de email spoofing hacen creer a la víctima que el correo ha sido enviado desde su propia cuenta de correo o de alguien de su organización, buscando que este realmente crea que la misma ha sido comprometida y por lo tanto el engaño es más creíble. Esto se debe a que muchos servidores de correo se encuentran configurados de tal manera que no exigen autenticación para el envío de correos mediante LMTP (Local Mail Transport Protocol) por lo que el delincuente utiliza una cuenta del dominio (por ej. abc@midominio.com) para enviar el mensaje a otra cuenta del mismo dominio (xyz@midominio.com).

La configuración depende de cada tipo de servidor de correo. En Zimbra, se puede seguir las siguientes guías:

https://www.jorgedelacruz.es/2014/04/03/zimbra-seg…

https://www.jorgedelacruz.es/2014/09/08/zimbra-seg…

https://www.jorgedelacruz.es/2015/07/21/zimbra-seg…

En el caso de Outlook/Exchange, se puede seguir las siguientes guías:

http://markgossa.blogspot.com/2016/01/block-spoofed-email-exchange-2010-2013-2016-part1.html

https://technet.microsoft.com/en-us/library/bb397214(v=exchg.160).aspx

Las instrucciones específicas podrán variar dependiendo de la configuración de su servidor, así como de la versión. Además, es importante contar con software antivirus y antispam en su servidor de correo, y asegurarse de que los mismos tengan activados SPF (Sender Policy Framework).

Recomendaciones:

Independientemente del origen del mensaje, no lo cree y no pague! Puede reportarlo a abuse@cert.gov.py, adjuntando el header del correo. Puede seguir la siguiente guía para obtener el header: https://mxtoolbox.com/public/content/emailheaders/

En caso de que Ud. haya caido en el engaño y haya realizado un pago, puede realizar una denuncia ante la Policía o el Ministerio Público.

Fuentes:

https://blog.segu-info.com.ar/2018/09/mensajes-ext…

Policía Nacional – Departamento de Cibercrimen

Ministerio Público – Unidad Especializada de Delitos Informáticos