En las últimas semanas se han descubierto diversas vulnerabilidades críticas y nuevas técnicas de ataque a diversos componentes de sistemas Windows. La mayoría de estas vulnerabilidades y ataques se han documentado en entornos en su configuración por defecto y se deben a debilidades o fallas de diseño.

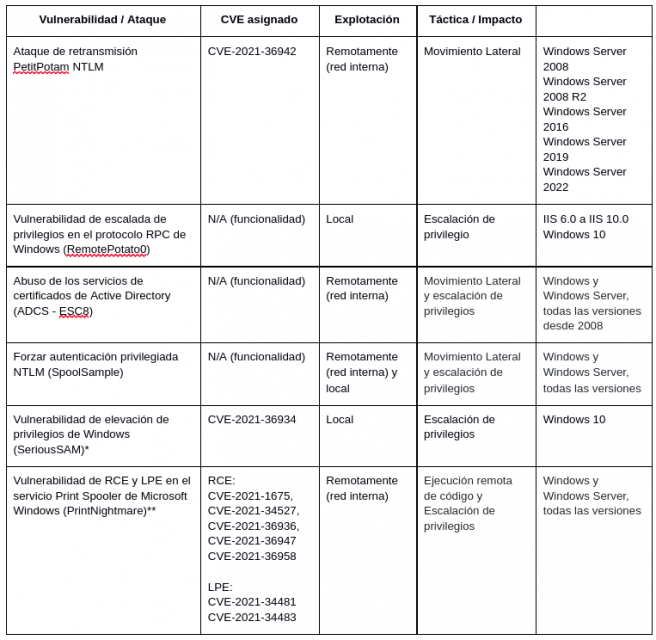

Las vulnerabilidades y/o técnicas de ataque son las siguientes:

* Abordado en el boletín BOL-CERT-PY-2021-17

** Abordado en el boletín BOL-CERT-PY-2021-15

Recientemente en el último parche de seguridad de Microsoft se abordaron e introdujeron mitigaciones para algunas de las vulnerabilidades, pero no todas. El último parche incluye correcciones y/o mitigaciones para 44 vulnerabilidades

Sin embargo, como muchas de las técnicas de ataques descritas se basan en un conjunto de condiciones, estos parches abordan sólo parcialmente las vulnerabilidades y en la mayoría de los casos es necesario que los propios administradores apliquen medidas de mitigación adicionales.

Los sistemas afectados son Windows 10, 8 / 8.1, 7, Windows Server 2004, 2008, 2012, 2016, 2019 y Windows RT 8.1.

Mitigación:

En el parche de seguridad del martes 10 de agosto, Microsoft incluyó algunas actualizaciones que mitigan parcialmente alguna de las vulnerabilidades o debilidades que posibilitan las técnicas de ataques, entre ellas específicamente las siguientes:

- CVE-2021-36942 (PetitPotam) – el parche bloquea la interface LSARPC interface

- CVE-2021-36936, CVE-2021-36947 y CVE-2021-34483 (PrintNightMare)

- CVE-2021-34527 (PrintNightmare) – requiere acciones adicionales, ver detalles.

CVE-2021-1675 y CVE-2021-34481 ya habían sido abordadas en el parche de julio.

CVE-2021-36934 (SeriousSAM) ya había sido abordada en el parche de julio pero requiere acciones adicionales, ver detalles.

Se recomienda a todos los administradores actualizar todos los sistemas Windows (estaciones 8/10/11 y Server)

Como la mayoría de las problemáticas descritas no se basan en errores de código sino debilidades de diseño y/ abuso de funcionalidades legítimas, este parche no evita, por sí solo, todas las técnicas de ataque descritas, por lo que se insta a los administradores implementar medidas de mitigación acorde a su arquitectura e infraestructura.

Si bien, las causas y condiciones que facilitan las técnicas de ataque descritas son diversas, y, en general, es posible implementar algunas medidas de mitigación transversales generales, entre ellas:

- Mitigar y reforzar al máximo la protección y defensas ante ataques de retransmisión NTLM (NTLM Relay attack), configurando y forzando las opciones de seguridad en servicios sensibles tales como Firma LDAP (LDAP Signing), Protección de enlace de canal (LDAP Channel binding) en Controladores de dominio y hardening en los servicios basados en IIS

- Prevenir que los servicios se autentiquen a estaciones de trabajo arbitrarias, filtrando o denegando el tráfico iniciado de servidores a estaciones de trabajo. Una lista blanca de conexiones requeridas puede ser utilizada en aquellos casos en que determinados servicios requieran necesariamente la conexión a ciertas estaciones de trabajo.

- Desactivar servicios poco seguros, cuyas funcionalidades pueden ser abusadas, siempre que sea posible (por ej: Spooler Service, WebClient)

- Configurar/Habilitar Extended Protection for Authentication (EPA) para todos los servicios que lo soportan

- Eliminar el uso del protocolo NTLM por completo, migrando a Kerberos.

Información adicional: