Una práctica antigua pero vigente son las técnicas de engaños para ciberataques e infecciones con malwares, provenientes de sitios web o correos electrónicos falsos (phishing). Estos podrían esconder archivos adjuntos maliciosos, o buscar obtener información personal o bancaria de la víctima por medio de técnicas de engaños y manipulación a las víctimas, suplantando el sitio web aparentando ser sitios de una entidad legítima o con correos electrónicos con contenido falso, muy parecidos a alguno real.

Los ciberdelincuentes son muy ingeniosos en las formas de engaños a sus víctimas, y en este artículo te contamos algunos de los aspectos a tener en cuenta para identificar estos correos electrónicos, y sitios web falsos.

Ejemplos de correos falsos:

El contenido de correos suelen contar con una serie de argumentos ingeniosos para la llamar la atención de la potencial víctima, algunos de los más frecuentes y utilizados son:

- Supuestos problemas de carácter técnico;

- Cambios en la política de seguridad de la entidad supuestamente “oficial”;

- Promoción de productos nuevos;

- Premios, regalos o ingresos económicos inesperados;

- Accesos anómalos o supuesta actividad sospechosa en la cuenta del usuario;

- Archivos adjuntos con supuesta información de alerta;

- Falsas ofertas de empleo.

Para identificar correos falsos se debe prestar especial atención a los siguientes puntos:

- El remitente, generalmente los correos provienen de cuentas sospechosas. Podemos identificarlas, por el dominio de la cuenta, o en variaciones de los mismos, por ejemplo el reemplazo de ciertas letras que con una lectura rápida aparenta ser legítima. Por ejemplo: Google.com (legítimo) y Googie.com (falso, ya que se reemplaza la letra “l” por la letra “i” para causar confusión)

- El Destinatario, generalmente los correos son enviados de manera masiva con copia oculta, o con múltiples destinatarios a la vista. Es decir, puede que el correo vaya dirigido solamente a tu dirección de correo electrónico, o sean dirigidas a múltiples copias de direcciones de correos electrónicos distintos, que debe llamar la atención.

- El asunto, generalmente expresa una supuesta emergencia con la cuenta o servicio.

- El saludo, es dirigido de forma genérica, es decir, sin mencionar datos que identifiquen al propietario de la cuenta de correo.

- El mensaje, suelen ser generados automáticamente por herramientas que integran las funcionalidades de traducción y diccionarios de sinónimos, por lo que es posible que contengan diversas faltas de ortografía y una mala redacción (lo cual no debería suceder si se tratase de una entidad legítima), generalmente van acompañado de una amenaza de que algo ocurrirá si no se realiza lo solicitado (Por ejemplo: el bloqueo de la cuenta o terminación del servicio) u ofertas atractivas.

- La firma, en ocasiones al tratarse de un correo legítimo, los mismos vienen correctamente identificados, con logos, etc. Además, los delincuentes podrían copiar el logo y la estética incluyendo en algunos casos nombres de representantes.

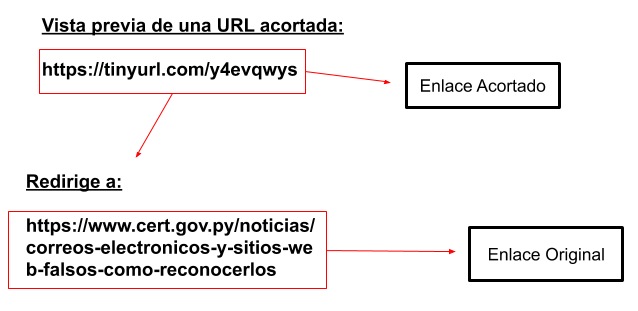

- Los enlaces dentro del cuerpo del correo, como “Click aquí” o una URL acortada de una página “legítima”. Existe también la posibilidad de que puedan ser falsificados para esconder un verdadero destino, es decir, una página maliciosa.

En el caso de sospechar del enlace acortado, es posible conocer el verdadero enlace sin necesidad de acceder al enlace acortado y correr el riesgo de terminar en una página maliciosa, por lo general, los propios servicios de acortadores proveen de una característica de previsualización. Sin embargo existen otras alternativas como el sitio Unshorten.it que permite ingresar un enlace acortado y obtener el enlace verdadero, además de datos adicionales sobre el sitio web, como una captura del sitio y el reporte sobre su reputación.

Además, se recomienda siempre pasar el cursor por encima de un enlace enviado por correo, para visualizar a qué URL se encuentra vinculada. Por ejemplo:

8. Los archivos adjuntos, estos están diseñados especialmente para que cuando la víctima lo descargue y abra, infecte su dispositivo con código malicioso. No descargue los archivos adjuntos enviados por correos sospechosos o de remitentes desconocidos, ya que a pesar de parecer archivos inocentes como PDF o Word, podrían tratarse de programas maliciosos los cuales serán ejecutados una vez el archivo sea descargado y abierto. Verifique con el remitente la veracidad del adjunto.

Paginas web falsas o replicadas:

Existen patrones que podrían permitir identificarlos:

- Direcciones URL incorrectas: Es importante tener especial cuidado y prestar atención a la dirección de la página web, ya que los ciberdelincuentes crean sitios web con direcciones similares a las oficiales pero con pequeñas variaciones muchas veces imperceptibles a primera vista, sustituyendo o agregando letras que no se encuentran en la dirección del sitio oficial, pero a simple vista son similares. Por ejemplo: netfiix.com o bannconacional.com, al parecer corresponden a las URL de los sitios legítimos, sin embargo al mirarlo con atención vemos que la URL en el caso de Netflix, la letra “L” ha sido sustituida por la letra “i” y en el caso del Banco Nacional, se agregó una letra “n”. A pesar de aparentar ser cambios obvios, muchas veces podrían pasar desapercibidos a primera vista.

En la siguiente imagen se puede ver que la URL es falsa, ya que el sitio web legítimo es “login.gmail.com” y aquí si prestamos atención vemos que tiene agregado “msg11.info”, que no corresponde al sitio legítimo, y lo está redirigiendo probablemente a un sitio malicioso controlado por delincuentes. Si Ud. no está seguro de la URL, es recomendable que ingrese el nombre de la entidad en el buscador, y acceda al sitio desde allí.

Figura: Página web falsa de Gmail

Por ello, se recomienda NO acceder a enlaces dudosos enviados a través de correos electrónicos o redes sociales y, en caso de hacerlo, verificar siempre que la dirección web coincida con la dirección legítima de la organización, antes de realizar alguna transacción o inicio de sesión en la supuesta “página”. Esta comprobación se puede realizar ingresando al sitio web desde los buscadores.

- Utilización de un protocolo seguro, ¿Aparece un pequeño candado a la izquierda de la URL o dirección web?. Muchas veces los sitios falsos utilizan protocolos pocos seguros para su funcionamiento, es decir, en vez de “https://” estas páginas empiezan con “http://”, lo cual a primera vista ya debería dar sospechas. Es importante tener en cuenta que un sitio con “https://” tambíen podría tratarse de un sitio falso.

- La estructura y funcionamiento, si una página luce igual a la página oficial de la entidad, los encabezados, menús desplegables o simplemente es un formulario para introducir las credenciales sin nada alrededor, también podría resultar sospechoso, o si se solicitan más datos de lo normal, como por ejemplo información bancaria, contraseñas de otros servicios relacionados como correo electrónico, redes sociales entre otros. En caso de ingresar datos erróneos, ¿lo advierte o los toma como válidos? Si los toma como válidos, podría tratarse de un sitio falso.

Uno de los casos ocurridos recientemente en el país, se trata de mensajes falsos que circularon vía redes sociales. Este caso específico que involucra a un supermercado local, en dónde ciberdelincuentes lanzan una supuesta promoción de cupones online, debido al “estado de emergencia”, afirmando que dichos cupones podrían ser “canjeados” desde el enlace “superseis.cuponesonline” y en la vista previa del mensaje se puede visualizar el anuncio de la supuesta “promoción” y debajo la página oficial del supermercado, para ganar así la confianza de una potencial víctima y obtener sus datos personales.

Otro caso similar que se dio recientemente fue, la promoción de un supuesto “sorteo” de un automóvil . Si visualizamos la URL, a simple vista podría aparentar legítima ya que utiliza https:// y la dirección es “toyota.google.com”. Sin embargo, en la vista previa aparece la dirección “toyota.googie.com”, es decir, los ciberdelincuentes reemplazaron la letra “L” de Google por una letra “i”.

Estos falsos enlaces lo que hacen es re-dirigir a un sitio web malicioso donde se solicita la carga de información personal, que es controlada por los ciberdelincuentes, que podrían utilizar la información en posteriores ataques. Este tipo de anuncios siempre deben ser comprobados desde los sitios web o redes sociales oficiales de la empresa que estaría realizando la promoción. En estos casos, cuando las empresas se dieron cuenta de lo sucedido, han lanzado un comunicado a sus clientes, donde informaron que se trataba de una falsa promoción.

En conclusión, los ciberdelincuentes cuentan cada día con técnicas de engaños mejoradas, para que la mayor cantidad de víctimas caigan. Por ello es importante no bajar la guardia y prestar especial atención a las señales indicadas. Además, se recomienda mucha más atención cuando se trata de ingresar datos sensibles, como información personal o confidencial, para evitar que estos caigan en manos incorrectas.

Referencias:

- https://www.welivesecurity.com/la-es/infographics/falsificacion-correos-sitios/?utm_campaign=welivesecurity&utm_source=twitter&utm_medium=social

- https://www.mcafee.com/blogs/languages/espanol/7-maneras-de-detectar-correos-electronicos-o-sitios-web-falsos/

- https://protecciondatos-lopd.com/empresas/tecnicas-phishing/

- https://www.osi.es/es/actualidad/blog/2014/04/11/aprendiendo-identificar-los-10-phishing-mas-utilizados-por-ciberdelincuen

- https://www.welivesecurity.com/la-es/2013/05/29/como-protegerse-enlaces-acortados-compuestos-ofuscados-sin-hacer-clic/

- https://www.welivesecurity.com/la-es/2015/01/20/como-se-esconde-phishing-urls-falsas/