Fecha: 12/10/2020

Netgear ha abordado recientemente en actualizaciones de seguridad 34 vulnerabilidades que afectan a diversos de sus productos, de las cuales 14 han sido catalogadas con riesgo crítico, 7 con riesgo alto, 8 con riesgo medio y 3 con riesgo bajo. La explotación exitosa de estos fallos podría permitir a un atacante inyectar comandos, omitir la autenticación, obtener credenciales administrativas, entre otros ataques

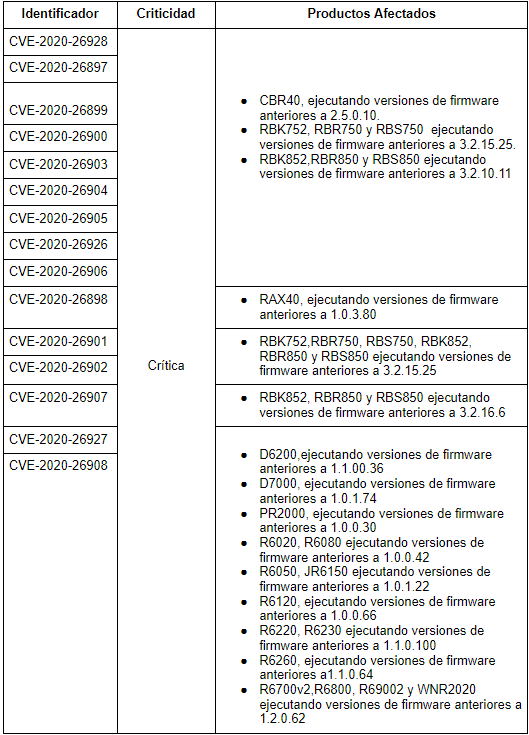

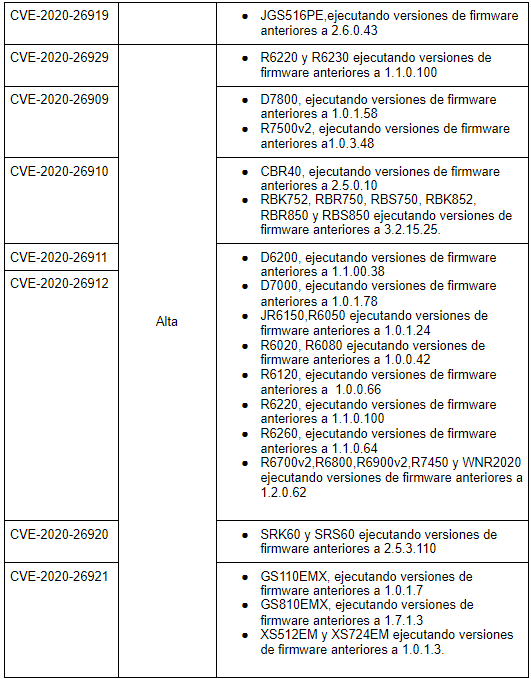

En el siguiente cuadro se detallan las vulnerabilidades de riesgo crítico y alto, agrupadas por su identificador, productos afectados y versiones de firmware vulnerables:

A continuación se detallan el impacto con la explotación exitosa de cada uno de los fallos en los productos vulnerables (la versión afectada puede ser visualizada en el cuadro de arriba).

Fallos de riesgo crítico

Los CVE-2020-26900, CVE-2020-26897, CVE-2020-26903, CVE-2020-26904, CVE-2020-26906, CVE-2020-26905 que afectan a: CBR40, RBK752, RBR750, RBS750, RBK852, RBR850 y RBS850; permitirían a un atacante adyacente a la red obtener y/o divulgar credenciales administrativas del sistema de la víctima.

Mientras que los CVE-2020-26928, CVE-2020-26908, CVE-2020-26926 y CVE-2020-26927 que afectan a: CBR40, RBK752, RBR750, RBS750, RBK852, RBR850, RBS850, D6200, D7000, PR2000, R6020, R6050, JR6150, R6080, R6120, R6220, R6230, R6260, R6700v2, R6800, R69002 y WNR2020; permitirían a un atacante remoto o adyacente a la red, omitir la autenticación.

El CVE-2020-26898, trata de una mala configuración de seguridad en los dispositivos RAX40.

Los CVE-2020-26899, CVE-2020-26901 y CVE-2020-26919 que afectan a: CBR40, RBK752, RBR750, RBS750, RBK852, RBR850, RBS850 y JGS516PE; permitirían a un atacante adyacente a la red obtener información confidencial o potencialmente útil para realizar posteriores ataques.

Y finalmente, los CVE-2020-26902 y CVE-2020-26907 que afectan a: RBK752, RBR750, RBS750, RBK852, RBR850 y RBS850; permitirían a un atacante adyacente a la red inyectar comandos arbitrarios antes de la autenticación.

Fallos de riesgo alto

Los CVE-2020-26929 y CVE-2020-26910 que afectan a: CBR40, RBK752, RBR750, RBS750, RBK852, RBR850, RBS850, R6220 y R6230; permitirían a un atacante adyacente a la red inyectar comandos arbitrarios luego de la autenticación.

Mientras que los CVE-2020-26909 y CVE-2020-26920 que afectan a: D7800, R7500v2, SRK60, SRR60 y SRS60; permitirían a un atacante adyacente a la red inyectar comandos arbitrarios antes de la autenticación.

El CVE-2020-26911 que afecta a: D7000, PR2000, R6020, R6050, JR6150, R6080, R6120, R6220, R6230, R6260, R6700v2, R6800, R69002 y WNR2020; trata de una falta de control de acceso de nivel de función que podría permitir a un atacante adyacente a la red acceder a información confidencial.

El CVE-2020-26921 que afecta a GS110EMX, GS810EMX, XS512EM y XS724EM; permitiría a un atacante adyacente a la red omitir la autenticación.

Por otro lado, el CVE-2020-26912 que afecta a: D6200, D7000, PR2000, R6020, R6050, JR6150, R6080, R6120, R6220, R6230, R6260, R6700v2, R6800, R69002 y WNR2020; trata de una vulnerabilidad de tipo CSRF (Cross-site Request Forgery) que podría permitir a un atacante adyacente a la red impersonar a la víctima y omitir mecanismos de protección.

Además, también fueron abordadas vulnerabilidades de riesgo medio y bajo, que afectan a los siguientes productos:

- WC7500, WC7600, WC7600v2 y WC9500 ejecutando versiones de firmware anteriores a 6.5.5.24

- WAC720 y WAC730, ejecutando versiones de firmware anteriores a 3.9.1.13

- EX7700, ejecutando versiones de firmware anteriores a 1.0.0.210

- D6200, ejecutando versiones de firmware anteriores a 1.1.00.38

- D7000, ejecutando versiones de firmware anteriores a 1.0.1.78

- JR6150,R6050 ejecutando versiones de firmware anteriores a 1.0.1.24

- R6020,R6080 ejecutando versiones de firmware anteriores a 1.0.0.42

- R6120, ejecutando versiones de firmware anteriores a 1.0.0.66

- R6220, ejecutando versiones de firmware anteriores a 1.1.0.100

- R6260, ejecutando versiones de firmware anteriores a 1.1.0.64

- R6700v2, R6800, R6900v2, R7450, WNR2020 ejecutando versiones de firmware anteriores a 1.2.0.62

- GS808E, ejecutando versiones de firmware anteriores a 1.7.1.0

- D7800, ejecutando versiones de firmware anteriores a 1.0.1.56

- R7500v2, ejecutando versiones de firmware anteriores a 1.0.3.46

- R7800, ejecutando versiones de firmware anteriores a 1.0.2.68

- R8900 y R9000 ejecutando versiones de firmware anteriores a 1.0.4.28

- RAX120, ejecutando versiones de firmware anteriores a 1.0.0.78

- RBK50 y RBR50 ejecutando versiones de firmware anteriores a 2.3.5.30

- RBS50, ejecutando versiones de firmware anteriores a2.3.5.30

- XR500, ejecutando versiones de firmware anteriores a 2.3.2.56

- XR700, ejecutando versiones de firmware anteriores a 1.0.1.10

Algunas de las más resaltantes son:

Fallos de riesgo medio y bajo que permitirían a un atacante obtener información confidencial (CVE-2020-26931, CVE-2020-26924). Múltiples vulnerabilidades de riesgo medio de tipo XSS (Cross-site Scripting) que permitirían a un atacante adyacente a la red inyectar código malicioso (CVE-2020-26923, CVE-2020-26918, CVE-2020-26917, CVE-2020-26915).Recomendaciones:

- Actualizar el firmware de los productos afectados a la última versión disponible, para ello siga estos pasos:

- Ingrese a la página de soporte oficial de Netgear,

- Escriba el modelo del producto afectado en el buscador y selecciónelo.

- Una vez visualice el modelo del producto afectado:

- Haga clic en Downloads o Descargas,

- En el apartado Versiones Actuales, seleccione aquel que tenga como título Versión de Firmware,

- Haga clic en Descargar,

- Descomprima el archivo descargado,

- Ingrese su nombre de usuario y contraseña de administrador,

- Seleccione ADVANCED > Administration or Settings > Administration,

- Seleccione Firmware Update o Router Update.

- Haga clic en Choose File o Browse y busque el archivo del firmware con la extensión .imk o .chk,

- Finalmente haga clic en el botón Upload.

Referencias:

- https://kb.netgear.com/000062357/Security-Advisory-for-Admin-Credential-Disclosure-on-Some-WiFi-Systems-PSV-2020-0045

- https://kb.netgear.com/000062323/Security-Advisory-for-Post-Authentication-Command-Injection-on-Some-Routers-PSV-2019-0011

- https://kb.netgear.com/000062324/Security-Advisory-for-Authentication-Bypass-on-Some-WiFi-Systems-PSV-2020-0027

- https://kb.netgear.com/000062356/Security-Advisory-for-Security-Misconfiguration-on-RAX40-PSV-2019-0267

- https://kb.netgear.com/000062355/Security-Advisory-for-Sensitive-Information-Disclosure-on-Some-WiFi-Systems-PSV-2020-0030

- https://kb.netgear.com/000062354/Security-Advisory-for-Admin-Credential-Disclosure-on-Some-WiFi-Systems-PSV-2020-0032

- https://kb.netgear.com/000062353/Security-Advisory-for-Sensitive-Information-Disclosure-on-Some-WiFi-Systems-PSV-2020-0036

- https://kb.netgear.com/000062352/Security-Advisory-for-Pre-Authentication-Command-Injection-on-Some-WiFi-Systems-PSV-2020-0041

- https://kb.netgear.com/000062351/Security-Advisory-for-Admin-Credential-Disclosure-on-Some-WiFi-Systems-PSV-2020-0043

- https://kb.netgear.com/000062350/Security-Advisory-for-Admin-Credential-Disclosure-on-Some-WiFi-Systems-PSV-2020-0046

- https://kb.netgear.com/000062348/Security-Advisory-for-Admin-Credential-Disclosure-on-Some-WiFi-Systems-PSV-2020-0048

- https://kb.netgear.com/000062349/Security-Advisory-for-Admin-Credential-Disclosure-on-Some-WiFi-Systems-PSV-2020-0047

- https://kb.netgear.com/000062347/Security-Advisory-for-Pre-Authentication-Command-Injection-on-Some-WiFi-Systems-PSV-2020-0264

- https://kb.netgear.com/000062346/Security-Advisory-for-Authentication-Bypass-Some-Modems-and-Routers-PSV-2019-0001

- https://kb.netgear.com/000062344/Security-Advisory-for-Pre-Authentication-Command-Injection-on-Some-Routers-PSV-2020-0163

- https://kb.netgear.com/000062343/Security-Advisory-for-Post-Authentication-Command-Injection-on-Some-WiFi-Systems-PSV-2020-0031

- https://kb.netgear.com/000062342/Security-Advisory-for-Missing-Function-Level-Access-Control-on-Some-Routers-PSV-2019-0016

- https://kb.netgear.com/000062341/Security-Advisory-for-Cross-Site-Request-Forgery-on-Some-Routers-PSV-2019-0018

- https://kb.netgear.com/000062334/Security-Advisory-for-Missing-Function-Level-Access-Control-on-JGS516PE-PSV-2020-0377

- https://kb.netgear.com/000062333/Security-Advisory-for-Pre-Authentication-Command-Injection-on-Some-WiFi-Systems-PSV-2020-0327

- https://kb.netgear.com/000062332/Security-Advisory-for-Authentication-Bypass-on-Some-Smart-Managed-Plus-Switches-PSV-2020-0305

- https://kb.netgear.com/000062326/Security-Advisory-for-Authentication-Bypass-on-Some-WiFi-Systems-PSV-2020-0028

- https://kb.netgear.com/000062325/Security-Advisory-for-Authentication-Bypass-on-Some-Routers-PSV-2019-0109