Recientemente se han descubierto dos vulnerabilidades en el cliente Zoom que afectan a la versión 4.6.10 para los sistemas operativos Windows, Linux y macOS.

Estos fallos permitirían a los atacantes usar los mensajes de chat para enviar un mensaje especialmente diseñado (con fragmentos de código o GIFs) a un usuario o grupo objetivo para activar estas vulnerabilidades, y de ésta manera podría ejecutar código malicioso al escribir o plantar archivos arbitrarios.

Cabe destacar que para un efecto más severo, se requiere la interacción del usuario objetivo.

Estos fallos fueron identificados y catalogados como CVE-2020-6109 y CVE-2020-6110 de riesgo crítico. La explotación de ambas vulnerabilidades se logra debido a que la aplicacion no valida correctamente los mensajes enviados a través del chat, permitiendo a los atacantes engañar a la aplicación.

Detalles Técnicos

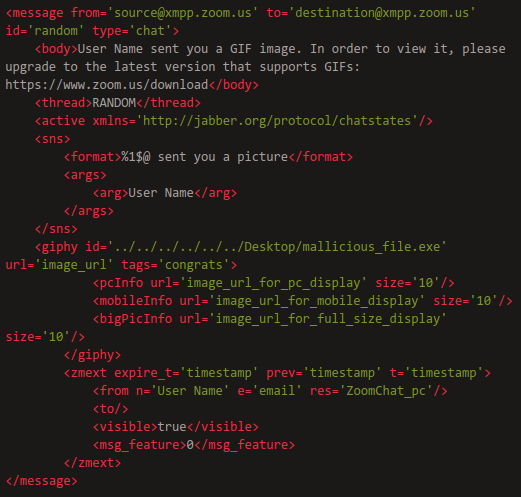

El primer fallo, se trata de una vulnerabilidad de «Path traversal» identificada como CVE-2020-6109, la misma se da durante el proceso de envío de mensajes de GIFs animados, y es debido a que la aplicacion no valida correctamente si un GIFs enviado, es cargado desde el servicio Giphy.

Esto podría permitir a un atacante crear y enviar un GIF malicioso desde otro servicio sobre el cual tenga control engañando así a la aplicación, todo esto con el fin de almacenar archivos arbitrarios simulando ser GIFs, fuera del directorio de instalación de la aplicación, el cual de ser explotada exitosamente podría llevar a una ejecución de código, así como la filtración de información confidencial.

En la siguiente imagen se puede visualizar una prueba de concepto:

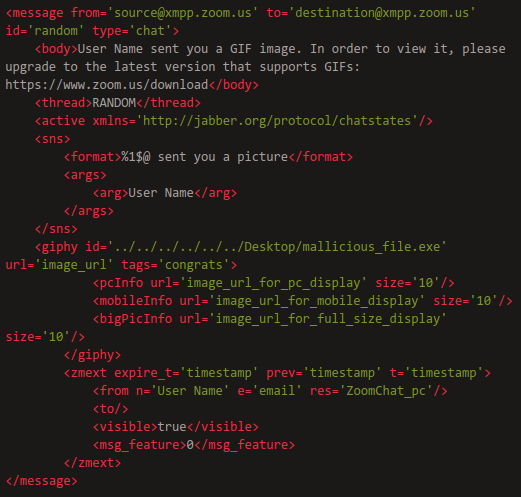

Por otro lado, la segunda vulnerabilidad identificada como CVE-2020-6110, se da durante el procesamiento de mensajes con porciones de código snippet, los cuales son compartidos a través del chat de la aplicación.

Cuando un usuario comparte un código snippet, es creado un archivo .zip y subido automáticamente al servidor de almacenamiento de Zoom, el cliente obtiene el ID del objeto y envía un mensaje XMPP al receptor, similar al siguiente:

Seguidamente el cliente XMPP recibe el mensaje y procede a guardarlo automáticamente en el sistema con un nombre único. Sin embargo, Zoom extrae el contenido del archivo .zip con el código snippet sin realizar validación alguna del contenido, permitiendo a un atacante plantar binarios arbitrarios en el equipo de la víctima, a través de la extracción automática de archivos zip. Además de esto, también es posible recorrer directorios y escribir archivos arbitrarios fuera del directorio donde normalmente es extraido el archivo.

Ambas vulnerabilidades han sido abordadas desde la versión 4.6.12 del cliente de Zoom para Windows, macOS y Linux.

Recomendaciones:

- Actualizar el cliente de Zoom para Windows, macOS y Linux a la última versión disponible, disponible en el siguiente enlace.

- No ingresar a enlaces dudosos enviados a través de correos electrónicos, servicios de mensajería, redes sociales, etc.

- Instalar programas antivirus/firewall.

- Hacer una revisión periódica del sistema operativo y aplicaciones utilizadas para mantenerlos siempre actualizados, con los últimos parches de seguridad disponibles en los sitios web oficiales del fabricante.

Referencias: