Ransomware, una de las amenazas más peligrosas y presente en los últimos tiempos, este software malicioso o malware tiene como objetivo impedir al usuario acceder a su sistema o a sus archivos personales y en muchas ocasiones exige el pago de un rescate para volver a tener acceso a ellos. La infección se puede dar de varias maneras, pero la más común es a través de correos electrónicos, el cual contiene archivos o enlaces maliciosos.

¿Qué pasó?

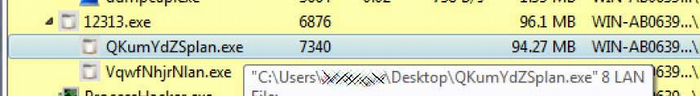

Un grupo de investigadores ha descubierto una nueva variante de ransomware Ryuk, el cual aprovecha una función llamada Wake-on-Lan (WoL) para encender los dispositivos apagados en una red comprometida y así poder encriptarlos. El WoL, es una característica utilizada por los administradores para encender los dispositivos de forma remota con solo enviar un paquete de red mágico. Si en una red hay un dispositivo infectado con el Ryuk, este procederá a generar subprocesos con el argumento denominado ‘8 LAN’.

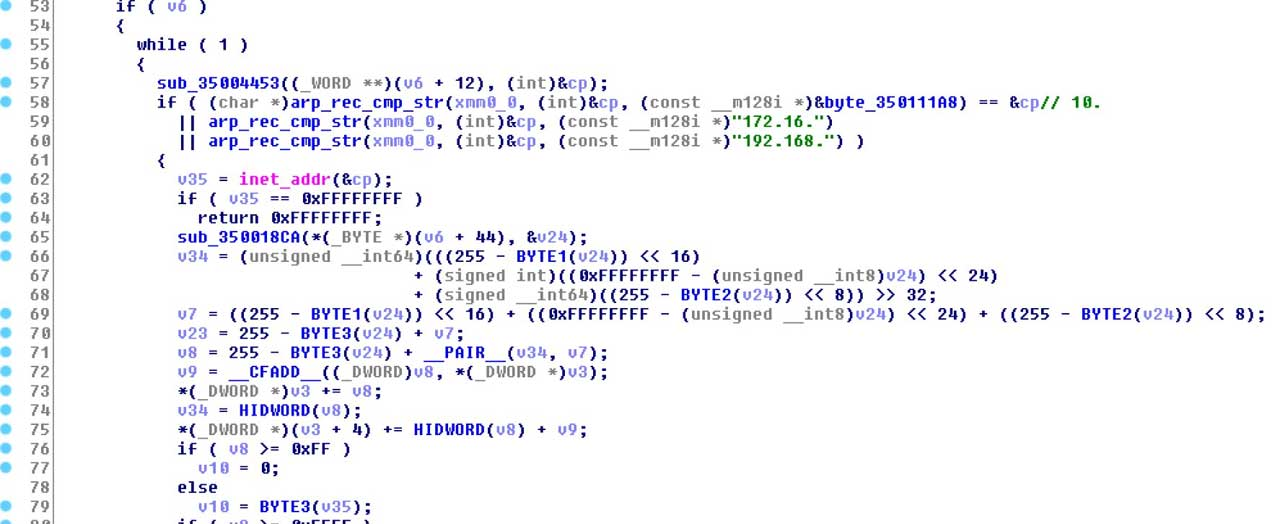

Luego este argumento es utilizado para ver la tabla ARP del dispositivo (lista de direcciones IP conocidas en la red y sus direcciones MAC asociadas) y así verificar, si las entradas son parte de las subredes de direcciones IP privadas de «10.» «172.16.» Y «192.168».

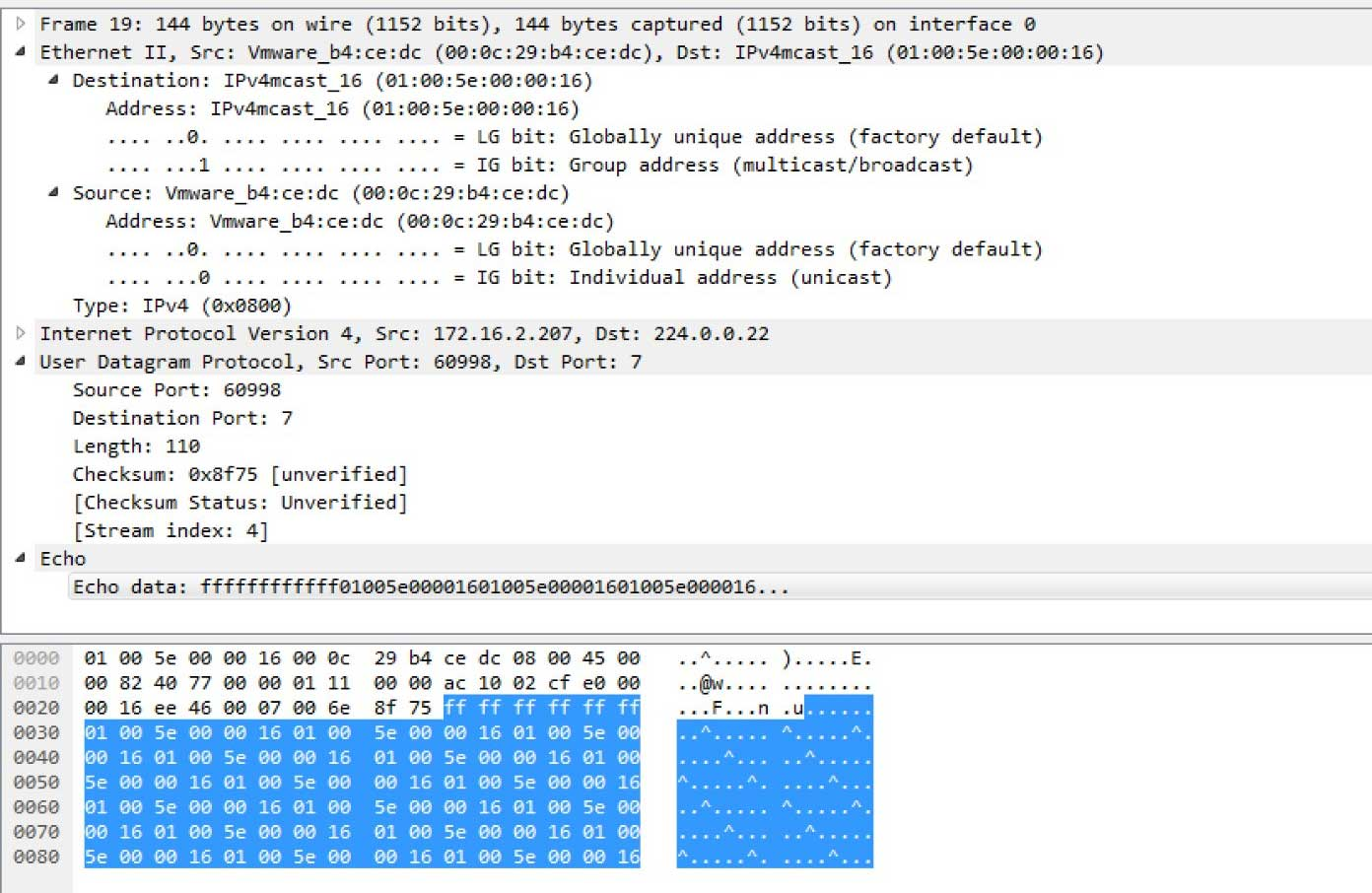

Cuando Ryuk encuentra un dispositivo en la lista ARP y este se encuentra dentro de las subredes privadas, enviará un paquete WoL o también conocido como paquete mágico, el cual está compuesto de una cadena de 6 bytes de valor 255 («FF FF FF FF FF FF» en hexadecimal), seguida de 16 repeticiones de la dirección MAC del dispositivo destino y con esto intentará encenderlo.

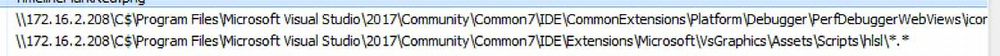

Si el dispositivo ha sido encendido de manera exitosa, Ryuk intentará montar el recurso compartido C$ del dispositivo encendido de manera remota.

Si Ryuk logra montar el recurso compartido, comienza el proceso de cifrado de ese dispositivo en la red, impidiendo al usuario acceder a sus recursos hasta que pague el recate.

Recomendaciones:

- Los administradores de sistema deben configurar la función Wake-on-lan de la red local para que solo acepte órdenes de dispositivos autorizados.

- No publicar los servicios críticos y puertos hacia Internet, en caso de ser necesario la publicación de los servicios y/o puertos se debe limitar el acceso a IPs ya conocidas.

- No abrir correo electrónicos de remitentes desconocidos.

- Contar siempre con una copia de seguridad actualizada, es la mejor forma de evitar pérdida de información, teniendo en cuenta que esa copia de seguridad debe estar por fuera de nuestro equipo, como por ejemplo en un disco cifrado extraíble/portable.

- Mantener actualizado el sistema operativo y medidas de protección como antivirus.

Otros tipos de Ransomware conocidos están descritos en:

- https://cert.gov.py/index.php/noticias/campana-de-distribucion-del-ransomware-wannacry

- https://cert.gov.py/index.php/noticias/siguen-los-casos-de-ransomware-mediante-la-explotacion-de-rdp

Referencias:

- https://www.cybersecurity-help.cz/blog/899.html?affChecked=1

- https://vpnoverview.com/news/ryuk-ransomware-encrypts-turned-off-devices/

- https://computerhoy.com/noticias/tecnologia/ransomware-ryuk-ahora-capaz-despertar-ordenador-apagado-secuestrar-disco-duro-563301

- https://www.seguridadyfirewall.cl/2020/01/ransomware-ryuk-es-capaz-de-encender.html