Recientemente Cisco ha lanzado actualizaciones de seguridad, donde abordan un total de 27 vulnerabilidades, de las cuales 11 han sido catalogadas como altas y 16 de riesgo medio.

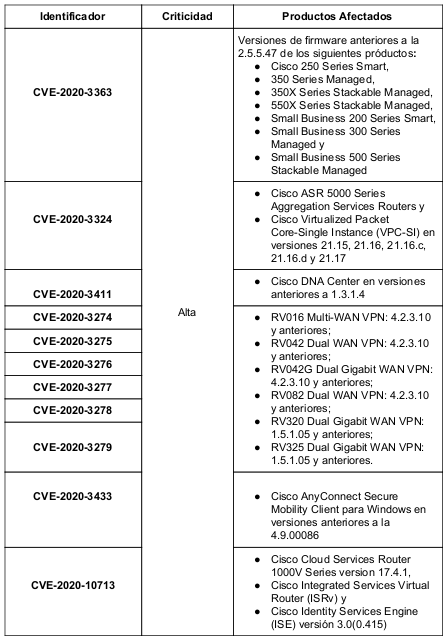

En el siguiente cuadro se detallan las 11 vulnerabilidades de riesgo alto, agrupados por el identificador, la criticidad, los productos afectados y las versiones vulnerables:

A continuación se describen brevemente los fallos de riesgo alto:

Se identificaron fallos que permitirían a un atacante remoto no autenticado causar ataques de denegación de servicio (DoS) en los dispositivos afectados, dichos fallos se dan debido a una validación insuficiente del tráfico IPv6 entrante, el tráfico IPv4 no se encuentra afectado por estos fallos. El CVE-2020-3363, afecta al motor de procesamiento de paquetes IPv6 de los Switches Cisco Small Business. Mientras que el CVE-2020-3324 afecta a la implementación IPv6 de Cisco StarOS con la característica VPP (Vector Packet Processing) activada.

Por otro lado, el CVE-2020-3411 trata de una vulnerabilidad de Divulgación de información que afecta al software Cisco DNA Center; y se da debido a un manejo inapropiado de tokens. La explotación exitosa de este fallo permitiría a un atacante remoto no autenticado obtener información confidencial del dispositivo afectado.

Los CVE-2020-3274, CVE-2020-3275, CVE-2020-3276, CVE-2020-3277, CVE-2020-3278, CVE-2020-3279; tratan de vulnerabilidades de inyección de comandos que afectan a la interfaz web de administración de los routers Cisco Small Business; y se dan debido a que la interfaz web no valida correctamente los datos de entrada proporcionados por los usuarios. La explotación exitosa de estos fallos permitiría a un atacante remoto autenticado ejecutar comandos arbitrarios con privilegios del usuario root.

El CVE-2020-3433, trata de una vulnerabilidad de DLL Hijacking que afecta al canal IPC (Interprocess Communication) de Cisco AnyConnect Secure Mobility Client para Windows; y se da debido a una validación insuficiente de lo recursos cargados por la aplicación en tiempo de ejecución. La explotación exitosa de este fallo permitiría a un atacante local autenticado ejecutar código arbitrario con privilegios SYSTEM en el sistema Windows.

El CVE-2020-10713 apodado con el nombre “BootHole”, trata de una vulnerabilidad en el gestor de arranque GRUB2. La explotación exitosa de este fallo permitiría a un atacante inyectar código arbitrario el cual será ejecutado antes de la carga del sistema operativo.

Más detalles sobre la vulnerabilidad anteriormente mencionada pueden ser visualizados desde el siguiente enlace:

https://www.cert.gov.py/noticias/vulnerabilidades-de-riesgo-alto-y-medio-en-grub2-y-uefi-secure-boot

Además se identificaron múltiples fallos de riesgo medio, que afectan a:

- Cisco Webex Meetings,

- Cisco UCS Director,

- Cisco Identity Services Engine,

- Cisco Email Security Appliance,

- Cisco Content Security Management Appliance,

- Cisco Cyber Vision Center,

- Cisco Unified Communications Manager,

- Cisco IOS XR,

- Cisco StarOS,

- Cisco AnyConnect Secure Mobility Client para Windows.

A continuación se detallan las más resaltantes:

Vulnerabilidades de XSS (Cross-Site Scripting) en Cisco Webex Meetings (CVE-2020-3463), Cisco Unified Communications (CVE-2020-3346, CVE-2020-3532) y Cisco UCS Director (CVE-2020-3464).

Múltiples vulnerabilidades de divulgación de información en Cisco Webex Meetings Desktop App (CVE-2020-3501, CVE-2020-3502).

Recomendaciones:

Actualizar los productos afectados a las siguientes versiones:

- Los switches 250 Series Smart, 350 Series Managed, 350X Series Stackable, Managed y 550X Series Stackable Managed, a la versión de firmware 2.5.5.47 desde el siguiente enlace

- Los routers Cisco RV320 y RV325 Dual Gigabit WAN VPN a la versión de firmware 1.5.1.11, desde el siguiente enlace.

- Los routers Cisco RV016, RV042 y RV082 a la versión de firmware 4.2.3.14, desde el siguiente enlace.

- Cisco DNA Center a las versiones 1.3.1.4 o posteriores, desde la característica System Updates del software.

- Cisco ASR 5000 Series y Cisco Virtual Packet Core, a las versiones 21.15.31, 21.16.4, 21.6.c11 o 21.17.4, desde el siguiente enlace.

- Cisco AnyConnect Secure Mobility Client para Windows a las versiones 4.9.00086 o posteriores, desde el siguiente enlace.

- Cisco Cloud Services Router 1000V Series, actualizar en cuanto se encuentre disponible desde el siguiente enlace.

- Cisco Identity Services Engine, actualizar en cuanto se encuentre disponible desde el siguiente enlace.

Referencias:

- https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-sbss-ipv6-dos-3bLk6vA

- https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-dna-info-disc-3bz8BCgR

- https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-asr-dos-zJLJFgBf

- https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-anyconnect-dll-F26WwJW

- https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-grub2-code-exec-xLePCAPY

- https://us-cert.cisa.gov/ncas/current-activity/2020/08/06/cisco-releases-security-updates-multiple-products