Fecha: 19/10/2020

Actualizaciones de seguridad en SAP han abordado 25 vulnerabilidades, de las cuales 1 ha sido catalogada como crítica, 7 de riesgo alto, 16 de riesgo medio y 1 de riesgo bajo. La explotación exitosa de estos fallos permitiría a un atacante inyectar código arbitrario, obtener información, omitir la autenticación, entre otros ataques.

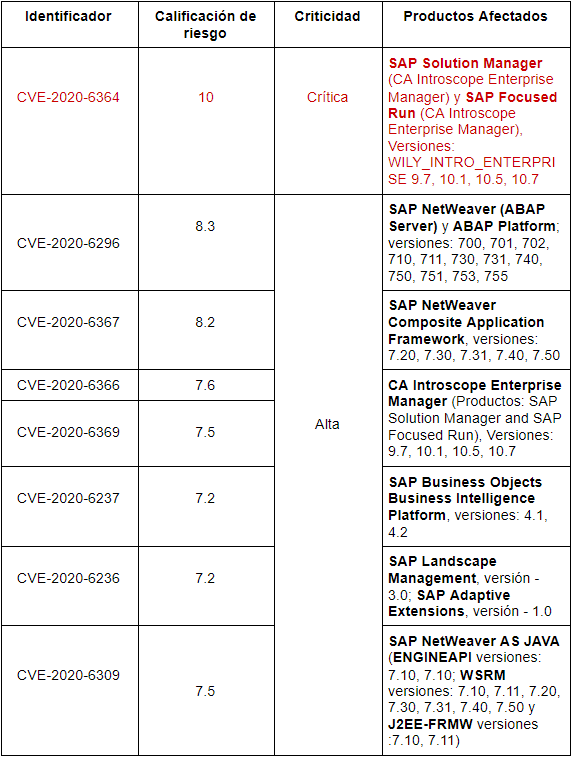

En el siguiente cuadro, se detallan las vulnerabilidades de riesgo crítico y alto agrupadas por su identificador, criticidad y productos afectados:

A continuación, se describen las vulnerabilidades de riesgo crítico y alto abordadas:

Fallo de riesgo crítico

El CVE-2020-6364, trata de una vulnerabilidad de inyección de comandos que afecta a SAP Solution Manager y SAP Focused Run. Un atacante remoto podría aprovechar este fallo modificando la cookie de tal manera que los comandos del sistema operativo puedan ser ejecutados y potencialmente tomar control del host que se encuentre ejecutando la CA Introscope Enterprise Manager, en donde el atacante podría leer y modificar todos los archivos del sistema.

Fallos de riesgo alto

El CVE-2020-6296, trata de una vulnerabilidad de inyección de código que afecta a SAP NetWeaver (ABAP Server) y ABAP Platform; la cual podría permitir a un atacante remoto inyectar código que luego podría ser ejecutado por la aplicación, permitiéndole controlar así el comportamiento de la misma.

Mientras que el CVE-2020-6367, trata de una vulnerabilidad del tipo XSS (Cross-site Scripting) que afecta al framework SAP NetWeaver Composite Application y podría permitir a un atacante remoto inyectar código malicioso.

El CVE-2020-6366, trata de una vulnerabilidad del tipo Missing XML Validation que afecta a SAP NetWeaver (Compare Systems) que podría ser aprovechada por atacantes para proporcionar información inesperada, irrazonable o maliciosa al sistema afectado.

El CVE-2020-6369, trata de una vulnerabilidad del tipo Use of Hard-Coded Credentials que afecta a la CA Introscope Enterprise Manager y podria permitir a un atacante obtener acceso a credenciales en texto plano, permitiéndole omitir la autenticación.

El CVE-2020-6309, trata de una vulnerabilidad del tipo Missing Authentication Check que afecta SAP NetWeaver AS JAVA; y se da debido a que no se realiza ninguna verificación de autenticación para un servicio web, lo cual podría permitir a un atacante enviar múltiples payloads, llevando a un ataque de denegación de servicios (DoS).

El CVE-2020-6237, trata de una vulnerabilidad de divulgación de información que afecta a la aplicación web dswsbobje de SAP Business Objects Business Intelligence Platform bajo ciertas condiciones no especificadas. La explotación exitosa de este fallo permitiría a un atacante acceder a información restringida o confidencial del sistema afectado.

Finalmente, el CVE-2020-6236 trata de una vulnerabilidad de escalamiento de privilegios que afecta a SAP Landscape Management y SAP Adaptive Extensions. La explotación exitosa de este fallo permitiría a un atacante con privilegios de admin_group cambiar la propiedad y permisos de archivos arbitrarios, de forma remota.

Además, fueron abordadas también múltiples vulnerabilidades de riesgo medio, algunas de las más resaltantes son:

Vulnerabilidades de Cross-Site Scripting (XSS) que permitirían a un atacante remoto inyectar código malicioso en SAP NetWeaver (CVE-2020-6370, CVE-2020-6365, CVE-2020-6323). Un fallo que permitiría a un atacante remoto obtener información útil para realizar posteriores ataques en SAP NetWeaver AS ABAP (CVE-2020-6371) y finalmente una vulnerabilidad de Server-Side Request Forgery (SSRF) en SAP BusinessObjects Business Intelligence Platform (CVE-2020-6308).

Recomendaciones:

- Actualizar los productos afectados a sus últimas versiones disponibles en el portal de soporte de SAP, desde el siguiente enlace.

Referencias: